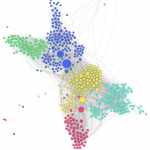

Escroqueries à la carte bancaire

Aujourd’hui objet incontournable comme moyen de paiement, la carte bancaire est sujette depuis des années à tout type d’attaques et escroqueries diverses. Nous allons expliquer dans ce blog les principales et plus marquantes. La YesCard : le début des fraudes … Continue reading